¿Qué es un ataque de Flash Loan?

El auge de las criptomonedas y la tecnología blockchain ha provocado la aparición de diversas tendencias y tecnologías revolucionarias. Las finanzas descentralizadas (DeFi) son un buen ejemplo. Con el objetivo de crear un ecosistema financiero sin permisos, escalable, transparente y descentralizado, DeFi ha crecido exponencialmente. Sin embargo, como la mayoría de las tendencias, persisten varios problemas. Los ataques de Flash Loan son uno de ellos.

El ataque PancakeBunny, que, según los informes, provocó la pérdida de más de $ 200 millones, es uno de los ataques de Flash Loan más sonados de los últimos tiempos. Este artículo tratará sobre los ataques de Flash Loan, los casos más famosos y cómo prevenirlos.

¿Qué es un Flash Loan?

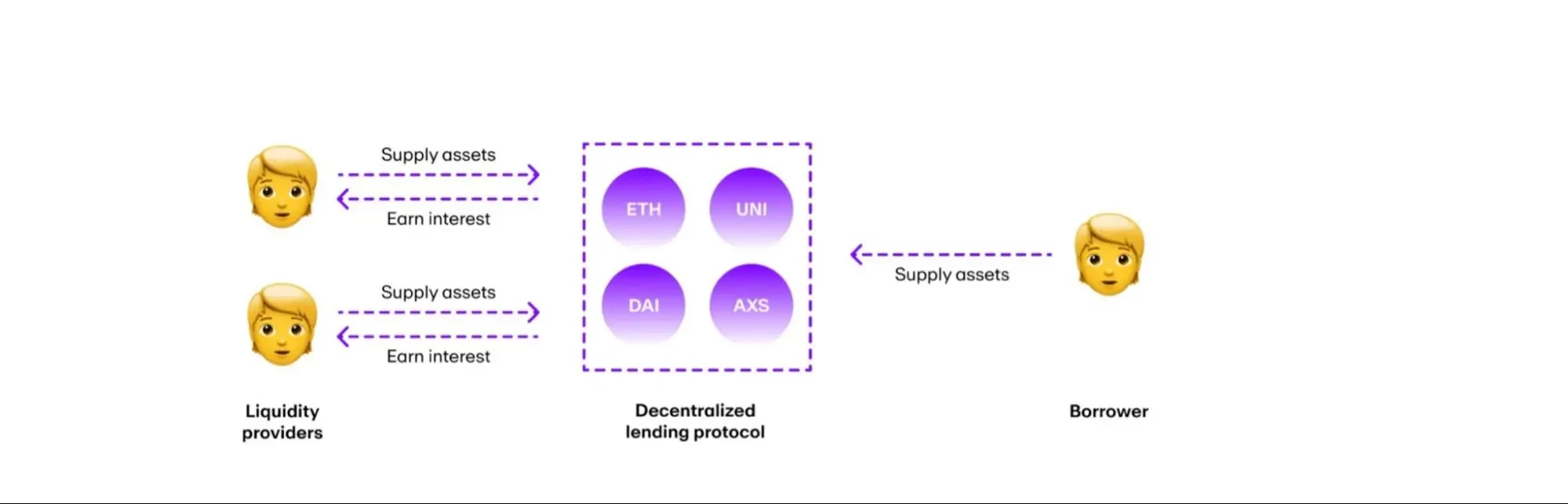

Los flash loan son préstamos sin garantía ejecutados mediante contratos inteligentes. Promovidos por Aave, una de las principales plataformas DeFi, no requieren comprobaciones de crédito, límites y, lo que es más importante, ninguna garantía.

Tradicionalmente, existen dos tipos de préstamos: garantizados y no garantizados. Los préstamos garantizados requieren garantías, comprobaciones de crédito y tienen límites específicos. Los préstamos sin garantía, en cambio, no están avalados. Esto significa que cualquiera puede pedir prestada cualquier suma sin aportar un activo sustancial como garantía. Los Flash Loan no están garantizados y son un producto del espacio DeFi.

Según el equipo de Aave, los flash loan son los primeros préstamos sin garantía del espacio. Y se han diseñado expresamente para que los usuarios y desarrolladores puedan pedir prestados activos sin garantías de forma fluida e instantánea. Los flash loan presentan una excelente oportunidad para el trading de arbitraje.

El trading de arbitraje permite a los traders explotar las diferencias de precios de los activos en múltiples bolsas de criptomonedas. Por ejemplo, si el precio de un token es de 10 $ en el Exchange X y de 13 $ en el Exchange Y, un usuario puede aprovechar los flash loan para pedir prestados 1.000 $ y comprar 100 tokens en el Exchange X. Luego los vende a otros en el Exchange Y por 1.300 $.

¿Qué son los ataques de Flash Loan?

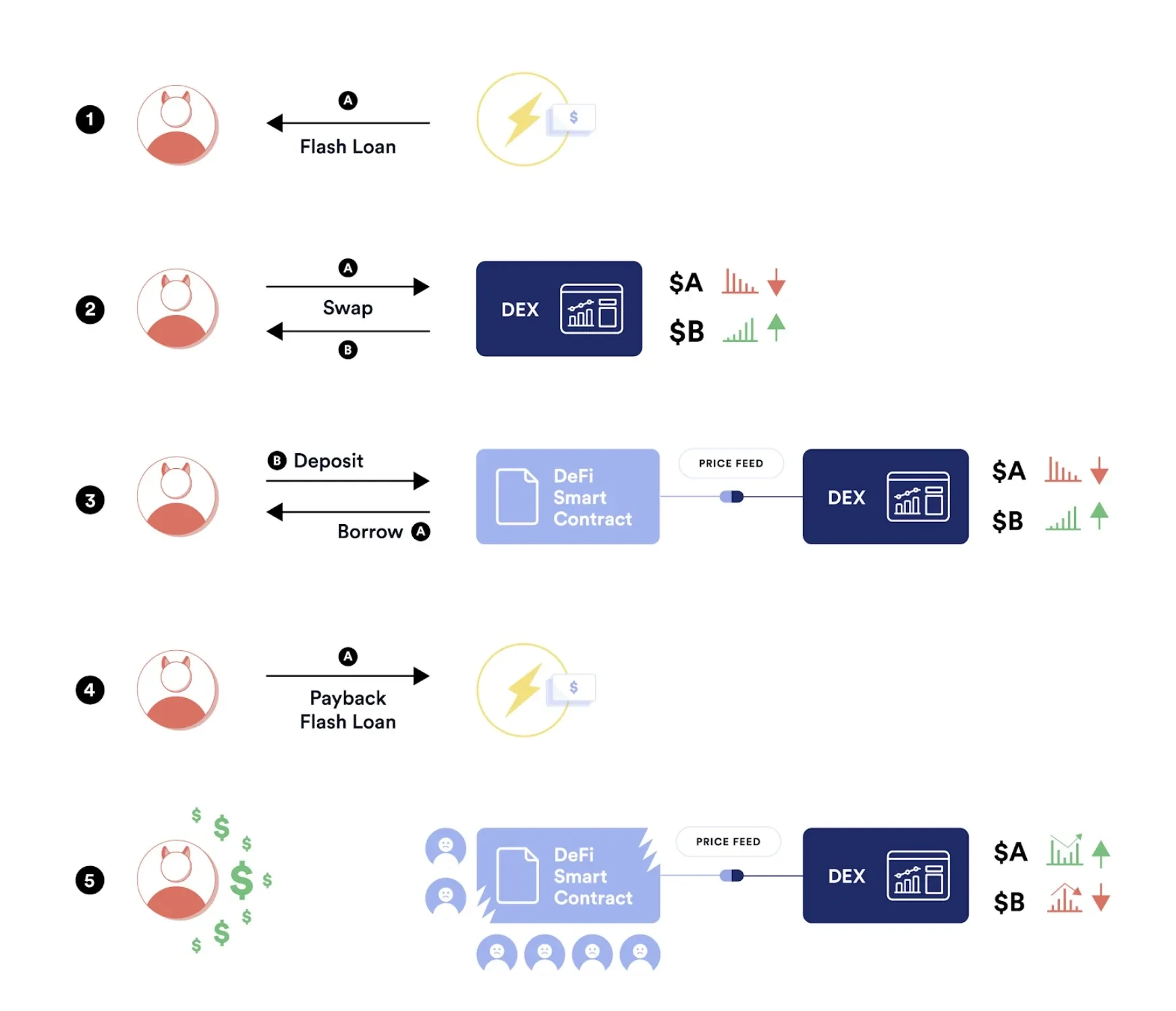

Un ataque de Flash Loan explota explícitamente los contratos inteligentes de una plataforma DeFi en la que un actor malicioso pide prestada una suma considerable sin garantía. A continuación, manipula el precio del token o activo en un exchange antes de venderlo en otro.

Los ataques de Flash Loan son los más comunes y baratos del sector DeFi. Desde el notable crecimiento de esta tendencia hace unos años, estos ataques se han convertido en un problema recurrente. Los ataques son rápidos. Y cuando el actor malicioso obtiene los préstamos, inicia inmediatamente una "liquidación artificial", que provoca una caída notable del precio de los activos. Además de una liquidación antinatural, los atacantes despliegan diversos trucos y ardides para manipular el mercado a su favor. Estos ataques pueden coordinarse rápidamente y eludir muchos protocolos de seguridad DeFi.

Ejemplos de ataques de Flash Loan

Ataque a Alfa Amora

Ampliamente considerado como el ataque de flash loans de cripto más importante de 2021, el ataque Alpha Amora se ejecutó contra Iron Bank, la plataforma de préstamos de Cream Protocol. En este ataque se perdió la cifra récord de $ 37 millones.

El actor malicioso tomó prestados sUSD repetidamente de Iron Bank a través de la aplicación descentralizada (DApp) Alpha Amora. El ataque se produjo en un modelo de dos transacciones en el que el hacker prestó los sUSD prestados al Banco de Hierro, lo que le permitió recibir Yearn Synth USD como recompensa. El hacker tomó prestados 1,8 millones de USD Coins de Aave, los cambió por sUSD utilizando la plataforma Curve, y utilizó los sUSD para devolver el préstamo en Iron Bank. Este acto les permitió seguir pidiendo prestado y devolviendo, ganando más cySUSD.

Este proceso se repitió varias veces, lo que les permitió robar tantos fondos como fuera posible. En total, el hacker tomó prestados 13.000 WETH (wrapped Ethereum), 5,6 millones de USDT, 3,6 millones de USDC y 4,2 millones de DAI.

Ataque a PancakeBunny

El infame ataque PancakeBunny de 2021 a la plataforma agregadora yield farming basada en BSC tuvo un efecto devastador en el proyecto y en el mercado. El ataque hizo que el valor del token de PancakeBunny cayera más de un 96 %, convirtiéndolo en uno de los ataques de flash loans más populares.

El autor tomó prestada una cantidad considerable de BNB a través de PancakeSwap, que se utilizó para manipular el precio de los pares de trading USDT/BNB y BUNNY/BNB. El hacker robó una gran cantidad de dinero mediante esta manipulación de precios, haciendo que el valor del BUNNY cayera en picada. Según los informes, el hacker robó un total de 3 millones de dólares. Sin embargo, el efecto de la explotación fue de más de $ 200 millones, ya que el precio del token se desplomó.

Ataque a Cream Finance

El ataque flash de Cream Finance fue complejo y requirió que el autor desplegara numerosas estratagemas y estrategias. Llevado a cabo en 2021, el hacker tomó prestados $ 1.500 millones de las acciones de la bóveda del Protocolo Yearn. Con una garantía de $ 2.000 millones, el actor malicioso duplicó el valor donando los fondos prestados de nuevo al Protocolo Yearn.

Ataque a ApeRocket

El ataque de Flash Loan de ApeRocket se produjo en 2021 contra el protocolo ApeRocket. El ataque se llevó a cabo en dos procesos separados pero relacionados.

En primer lugar, el hacker tomó prestada una gran suma de $CAKE y $AAVE, el 99 % de los cuales se encontraban en la cámara acorazada de ApeRocket. En segundo lugar, el delincuente envió fondos a la cámara acorazada del protocolo, haciendo que el proyecto acuñara más tokens para dar cuenta de los fondos adicionales recibidos. Por último, el hacker se deshizo de los tokens, lo que provocó una pérdida de $ 1,26 millones y la catastrófica caída del token del Protocolo ApeRocket (SPACE) en más de un 63 %.

Ataque a Platypus Finance

En 2023, el protocolo Platypus Finance sufrió un catastrófico ataque de Flash Loan.

El hacker tomó prestados 44 millones de USDC del protocolo Aave, utilizó los fondos para hacer staking y luego tomó más prestados de Platypus Finance. El actor inició un "Retiro de Emergencia" en el protocolo y retiró los fondos en staking sin devolver los USDC prestados.

El hacker retiró inmediatamente los fondos en staking activando la función de emergencia. Este ataque, a diferencia de la mayoría, fue posible gracias a una vulnerabilidad en la función de hacer staking de la plataforma. No comprobó el estado del hacker antes de procesar la retirada. En este ataque se perdieron más de 8,5 millones de dólares.

Cómo prevenir los ataques de Flash Loan

Con el aumento del número de ataques de flash loan, se ha hecho evidente que no existe una solución única que funcione para este problema. Sólo se pueden tomar medidas significativas para limitar, aunque sea en menor medida, estos ataques. Éstas son:

Aprovechar las herramientas de detección

Una de las principales razones por las que se producen los ataques de Flash Loan es la lentitud de respuesta de los desarrolladores de la plataforma DeFi. Sin embargo, sólo es posible identificar un ataque de Flash Loan una vez que se ha producido. Esto pone de manifiesto la necesidad de herramientas de detección.

Estas herramientas están diseñadas para permitir a los desarrolladores y gestores de proyectos detectar exploits de contratos inteligentes y otras actividades poco comunes de los usuarios. La detección rápida permite a los desarrolladores actuar con celeridad y neutralizar los hackeos al máximo. La mayoría de los protocolos DeFi han instalado docenas de estas herramientas de ciberseguridad para mitigar estos ataques maliciosos.

Utilizar Oracles descentralizados por precio

Aprovechar los Oracles descentralizados para los datos de precios es otra forma eficaz de prevenir los ataques de flash loan. Oracles como ChainLink y Band Protocol son dos de los más buscados en el mercado.

Los protocolos DeFi previamente pirateados, como Alpha Amora, lanzaron un agregador Oracle el año pasado y desde entonces han sido capaces de detectar los ataques antes de que se produzcan.

Dos confirmaciones en bloque para las transacciones

El equipo de investigación de Dragonfly propuso el uso de dos bloques de confirmación para las transacciones. Aunque esto no garantiza una seguridad óptima, ya que los piratas informáticos pueden lanzar ataques a ambos bloques, sirve como herramienta de gestión de riesgos, ya que ayuda a reducir y disipar por completo los ataques de flash loan.

Disyuntores

Otra forma oportuna de prevenir los ataques de flash loan es desactivar los grandes movimientos de fondos, dificultando que estos autores manipulen fácilmente el mercado.

Implantar retrasos temporales (velocidad de transacción por segundo) y aumentar el coste de procesar un flash loan son otras formas sutiles de librar al sector de actores y acciones maliciosas.

¿Por qué son frecuentes los ataques de Flash Loan?

Los ataques de Flash Loan son frecuentes. Aquí hay algunas razones:

Ejecución barata: son los ataques más fáciles y asequibles de llevar a cabo contra los protocolos DeFi. Los piratas informáticos sólo necesitan acceder a un fondo de liquidez para pedir prestados fondos sin garantías. Cualquiera puede intentar cómodamente un ataque de Flash Loan.

Trading de arbitraje: explotar los precios fluctuantes de un activo en los exchanges de criptomonedas hace que los ataques flash loan sean habituales. La existencia de cientos de exchanges hace casi imposible determinar el precio real de un criptoactivo.

Tasa de éxito actual: la tasa de éxito de los ataques de Flash Loan muestra el éxito con el que se pueden ejecutar. Desde 2021, los piratas informáticos se han hecho con millones de dólares estadounidenses gracias a los ataques flash loan en un corto periodo de tiempo.

¿Se detendrán los ataques de Flash Loan?

Al igual que otros ataques maliciosos en el sector de las criptomonedas, es poco probable que cesen los ataques flash loan. Sin embargo, se pueden poner en marcha medidas para mitigar los riesgos. El diseño y la introducción de herramientas avanzadas de detección podrían suponer un cambio de paradigma para los protocolos DeFi. Estas herramientas pueden detectar eficazmente movimientos inusuales en un protocolo y notificarlo inmediatamente al equipo de desarrollo.

Preguntas frecuentes

¿Qué es un ataque de Flash Loan?

Un ataque de Flash Loan explota los contratos inteligentes del protocolo DeFi tomando prestadas grandes sumas de fondos sin ninguna garantía. Y sin ningún plan de devolución.

¿Es real el ataque de Flash Loan?

Sí, los ataques de Flash Loan son reales. Los hackeos de PancakeBunny, Cream Finance, Alpha Amora y Platypus Finance son ejemplos de ataques de flash loan. Los protocolos sufrieron pérdidas financieras.

¿Cuáles son los pasos de un ataque de Flash Loan?

Los piratas informáticos empiezan por tomar prestados fondos de un protocolo específico, despliegan habilidades para manipular el mercado y, por último, se deshacen de los tokens. Estos pasos han provocado la caída de varios protocolos DeFi.

© 2024 OKX. Este artículo se puede reproducir o distribuir tanto en su totalidad como parcialmente en fragmentos de 100 palabras o menos, siempre que no sea con fines comerciales. Cualquier reproducción o distribución del artículo en su totalidad debe indicar de forma prominente: “Este artículo es © 2024 OKX y se utiliza con permiso”. Los fragmentos permitidos deben citar el nombre del artículo e incluir la autoría. Por ejemplo: “Nombre del artículo, [nombre del autor si corresponde], © 2024 OKX”. No se permiten trabajos derivados u otros usos de este artículo.