كيف يمكنني اكتشاف أنّ شخص ما محتال؟

غالبًا ما يقوم المحتالون بتضليل الأفراد من خلال إغرائهم بإمكانية تحقيق مكاسب كبيرة، أو إيرادات جذابة، أو بتقديمهم للعملات الرقمية بأسعار رخيصة على نحوٍ مبالغ به. قد يدفع ذلك الأفراد إلى تحويل أموالهم دون قصد إلى حسابات مزيفة أو منصات احتيالية. ونتيجةً لذلك، يواجه هؤلاء الأفراد صعوبات لدى محاولتهم سحب الأموال أو تلقي ما وعدوا به. ولسوء الحظ، يمكن أن يؤدي هذا في النهاية إلى خسائر مالية للمتضررين.

نودّ تذكيرك:نحن لا نشجعك على المشاركة في المعاملات التي لا تتطلّب اتصالًا بالإنترنت بالوقت الفعلي بسبب المخاطر غير المتوقعة. نطلب منك أن تظل يقظًا طوال مرحلة إنجاز المعاملة. إذا تلقيت عروضًا لمشاريع غير مرغوب بها أو روابط لملفات غير واضحة على تطبيقات المراسلة مثل واتساب (WhatsApp) وتيلجرام (Telegram) وغيرها، فيُرجى توخّي الحذر والتفكير في الإبلاغ عن جهات الاتصال هذه أو حظرها. قم بحماية أصولك الخاصّة حتى لا تقع ضحية لعمليات الاحتيال.

أدوات التواصل الشائعة التي يستخدمها المحتالون

عادةً ما يتواصل المحتالون مع المستخدمين عبر أدوات اتصال مختلفة. فيما يلي بعض أدوات الاتصال الشائعة:

المواقع الإلكترونية: غالبًا ما يقوم المحتالون بإنشاء موقع إلكتروني مزيف ينتحل شخصية كيانات مشروعة، ويخدع المستخدمين دافعًا إياهم لتقديم معلومات شخصية أو المشاركة في معاملات مالية.

واتساب (WhatsApp): تتواصل المجموعات الاحتيالية مع الضحايا المحتملين عبر واتساب، كما تُرسل معلومات كاذبة أو تقوم بأنشطة احتيالية من خلاله.

ملاحظة: ليس لدينا أي مجموعات رسمية على تطبيق واتساب. كن حذرًا من عمليات الاحتيال التي تتظاهر بأنها قنواتنا الرسمية.تيلجرام (Telegram): سيقوم المحتالون بإنشاء مجموعات دردشة خاصّة على تيلجرام لاستقطاب الضحايا أو نشر معلومات كاذبة.

فيسبوك (Facebook): قد تقوم المجموعات الاحتيالية بإنشاء صفحات أو حسابات مزيفة لإجراء عروض ترويجية احتيالية أو التواصل مع الضحايا المحتملين.

الأساليب الاحتيالية الشائعة التي يستخدمها المحتالون:

فيما يلي بعض أساليب الاحتيال الشائعة:

1. عمليات الاستثمار الاحتيالية

في كثير من الأحيان، يرسل المحتالون رسائلًا خاصّة إلى المستخدم عبر تطبيقات المراسلة، تفيد بأنه قادر على كسب المال عن طريق الاستثمار. وغالبًا ما ينتقلون بعد ذلك إلى تطبيقات مراسلة مختلفة للتواصل مع المستخدمين، مدعين أنّ الاستثمار بمبلغ معيّن من الأصول يمكن أن يؤدي إلى تحقيق الأرباح، مما يساهم في وقوع المستخدمين في الفخ. ومن ثمّ سيقوم المحتالون بتغيير القواعد ويطلبون من المستخدمين دفع المزيد لسحب أرباحهم، وبعد ذلك سيتم رفض طلبات السحب لأسباب مختلفة.

على سبيل المثال، يتلقى شخص ما على تطبيق إنستجرام (Instagram) رسالة من شخص غريب. تفيد الرسالة بأنّه قادر على كسب المال عن طريق التصويت على إعلانات لشركات السيارات. ثم يبدأ المحتال بالدردشة مع الضحية عبر تطبيق تيلجرام. يوضّح المحتال بدايةً للمستخدم بأنّه إذا قام باستثمار بعضًا من المال، فيمكنه الحصول على المزيد لاحقًا. جاعلًا المستخدم يعتقد أن هذا الاستثمار فكرة جيدة. ومع ذلك، يقوم المحتال بتغيير القواعد في وقتٍ لاحق. إذ يخبر المستخدم أنّه مطالب بدفع المزيد من المال للحصول على أرباحه. مُستخدمًا أعذارًا مختلفة لرفض طلبات المستخدم لسحب الأموال.

يُقدّم المحتال للمستخدم فرصة للاستثمار عن طريق إيداع المزيد من الأموال للانتقال إلى مستوى أعلى محققًا أرباحًا أفضل

تبدأ بعض عمليات الاستثمار الاحتيالية عندما يُقدّم المحتالون للضحايا فرصًا تبدو جذّابة، ويعدونهم بعوائد عالية. يمكن أن تغطي هذه الفرص أصولًا مختلفة مثل الأسهم والعقارات والعملات الرقمية والمزيد. وكثيراً ما يُقدّم المحتال ضمانات غير واقعية، مؤكدًا على ضرورة الاستعجال ومُطالبًا المستخدم بالسرية. كما قد يستخدم أيضًا معلومات مزيفة مُقدمًا نفسه كخبير لجذب المستثمرين المطمئنين.

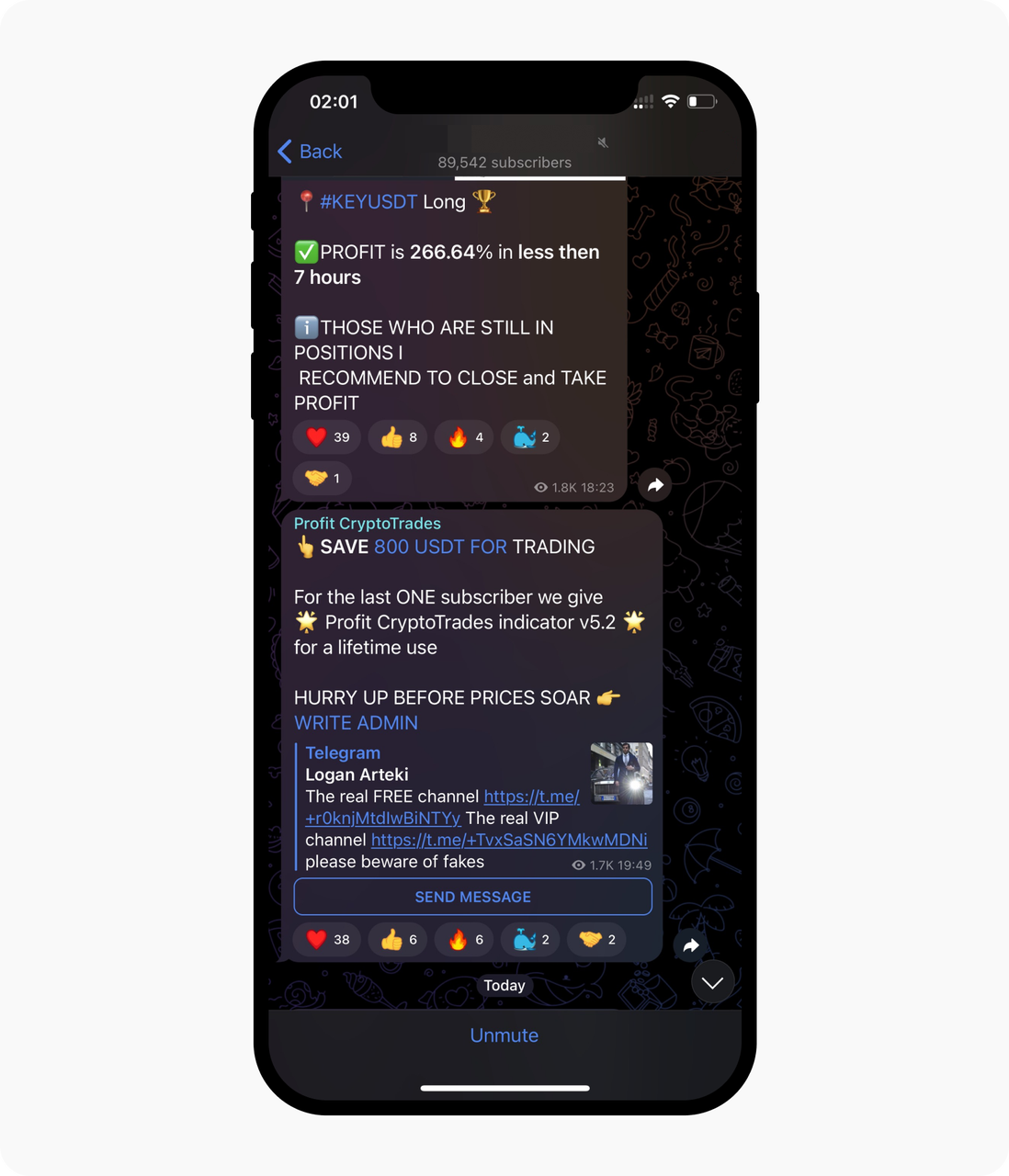

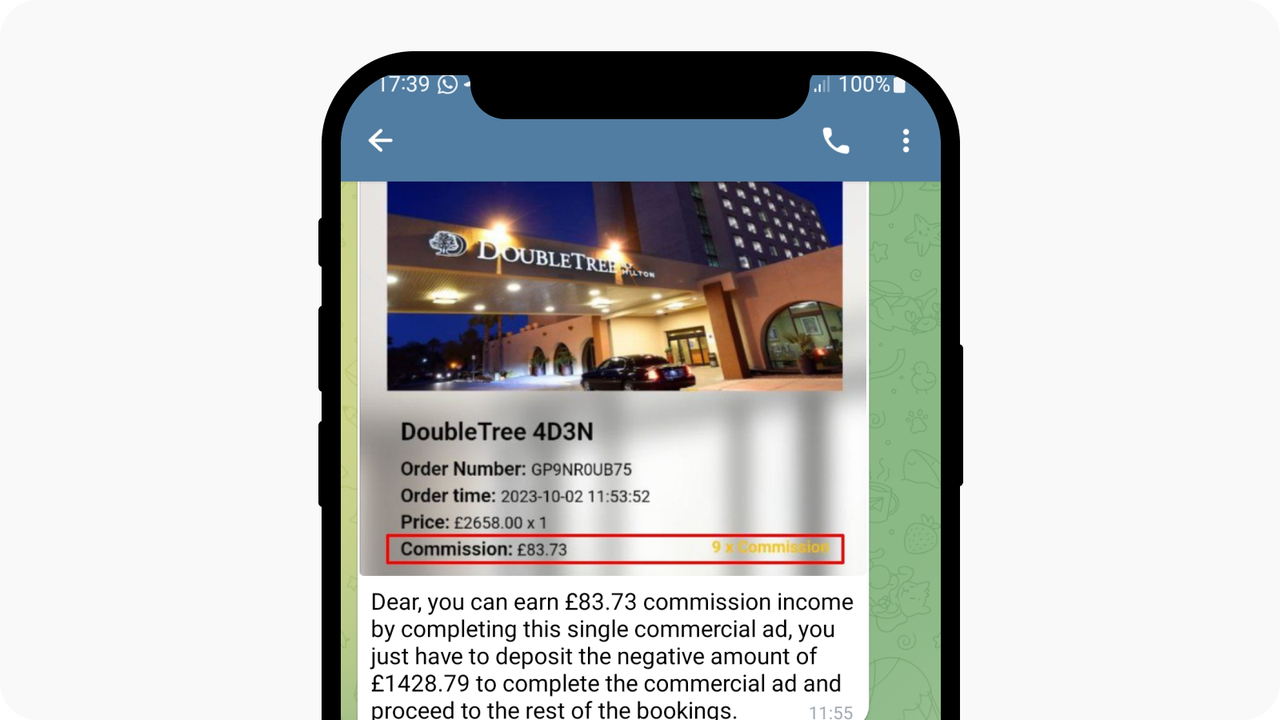

يُقدّم المحتالون استثمارًا جذابًا لتحقيق الربح على تطبيق تيلجرام

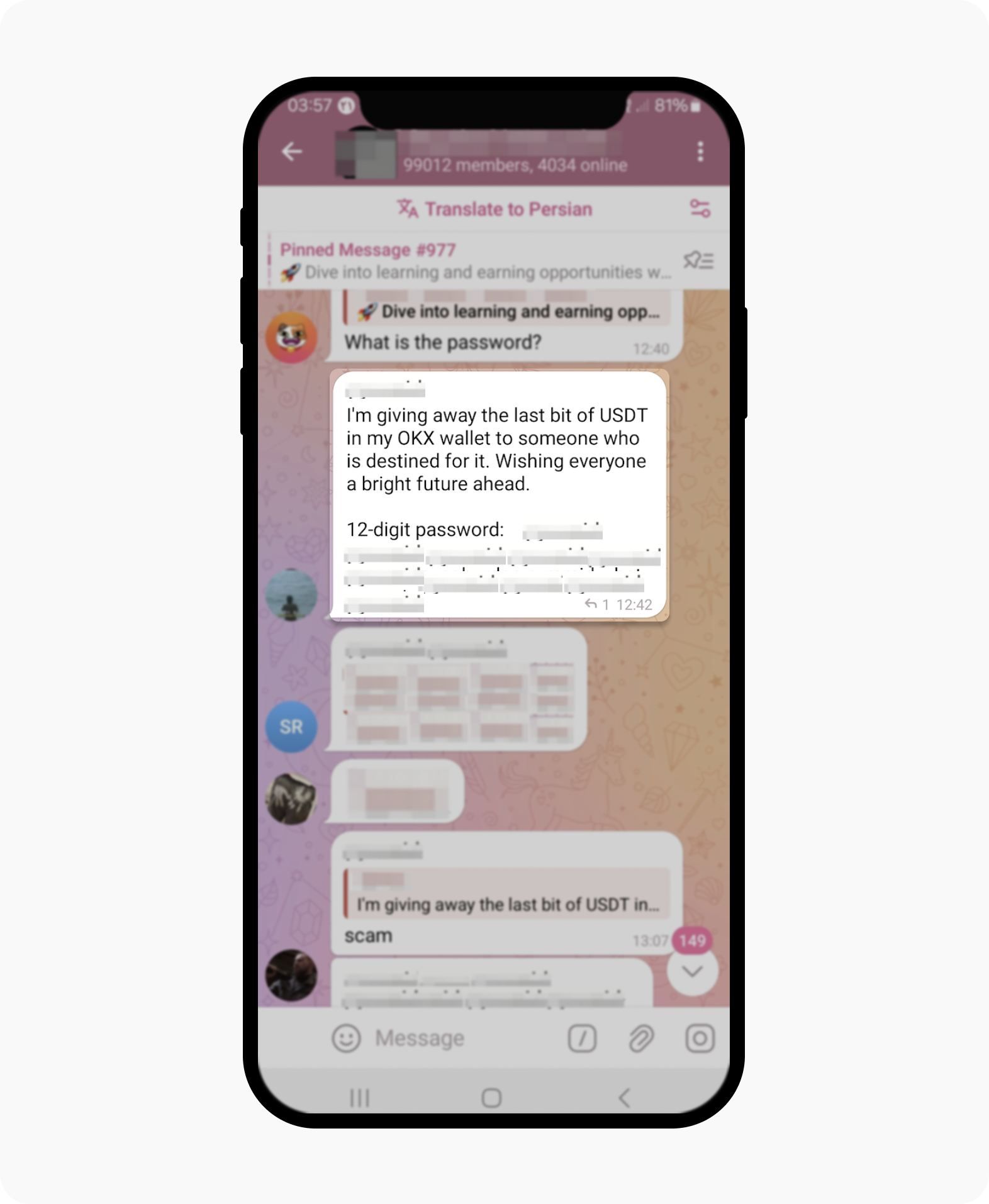

من أمثلة الاحتيال الأخرى على منصات التواصل الاجتماعي، يُقدّم المحتالون عروضًا تجذب المستخدمين بتوفير "عملات رقمية مجانية"، إذ يشارك المحتالون العبارات الأوّلية لمحافظهم مُدّعين بأنّهم ينوون التوقف عن تداول العملات الرقمية. تكون هذه المحافظ مُتعدّدة التواقيع (أي تتطلّب مفتاحين خاصّين أو أكثر لتوقيع وإرسال المعاملة)، وبالتالي لا يستطيع المستخدمون التحكم بها، ورغم احتوائها على كميات صغيرة من العملات القيّمة ولكنها لا تغطي رسوم المعاملات. فما إن يقوم المستخدمون بدفع هذه الرسوم، يُفعّل المحتال برنامجًا خبيثًا يُفرغ المحفظة من محتوياتها، تاركًا الضحايا دون أي شيء.

ملاحظة: إياك واستيراد عبارات أوّلية مجهولة أو إرسال أصولك الرقمية إلى أشخاص غرباء.

يُقدّم المحتالون في تيليجرام صفقاتٍ لعملات رقمية مجانية «تبدو مغرية إلى درجة تثير الشكوك»

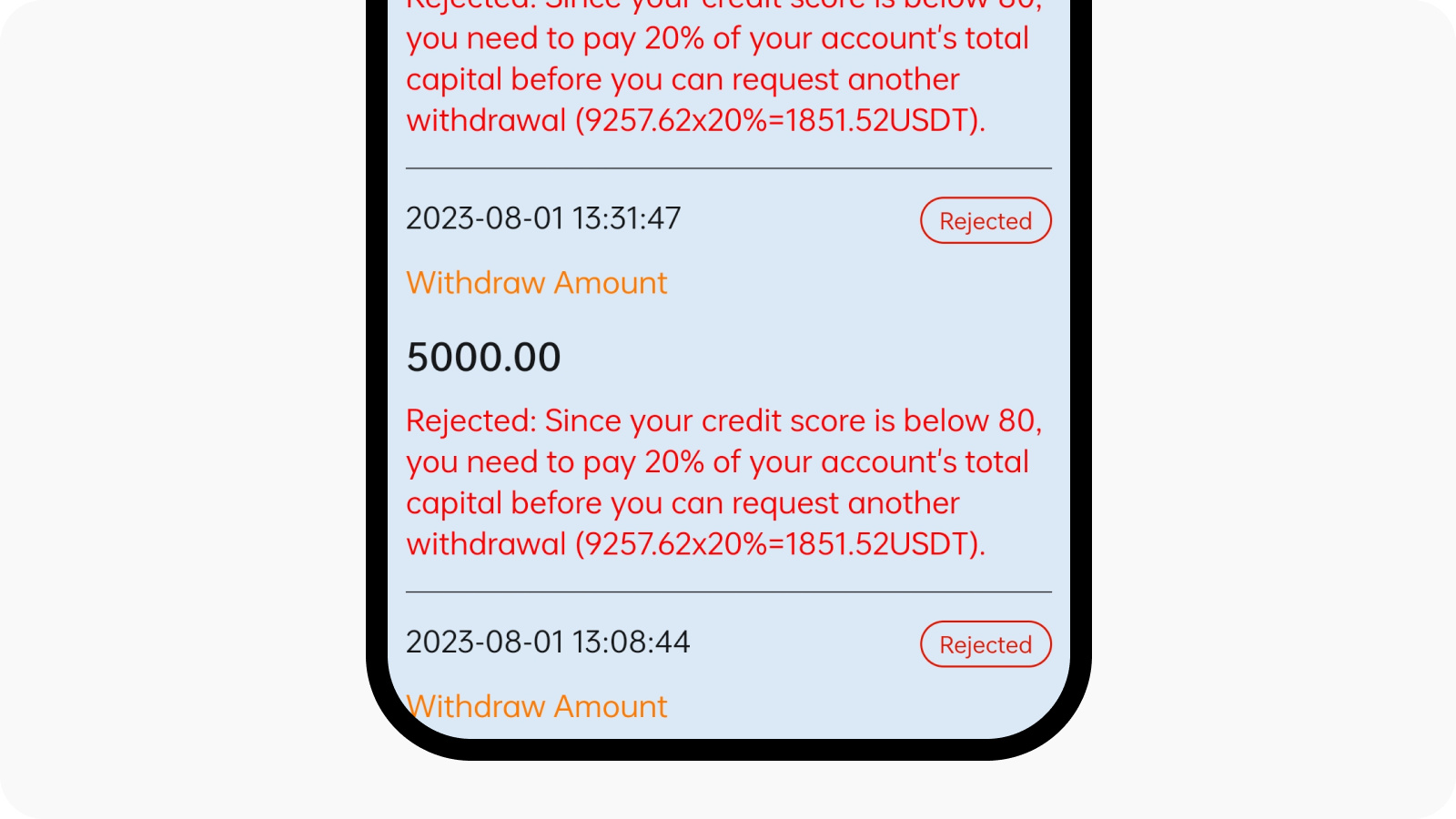

2. تحويل الأموال إلى منصات احتيالية

يقوم المحتالون بجذب المستخدمين لسحب أموالهم إلى منصات احتيالية من خلال الوعد بعوائد عالية. يقوم المحتالون بتوفير بعض الأرباح في البداية. لاحقًا، عندما يستثمر المستخدمون مبلغًا كبيرًا من الأموال، سيرفض المحتالون طلبات السحب لأسباب مختلفة من قبيل "درجة الائتمان المنخفضة، أو المطالبة بدفع مبلغ معين"، أو المطالبة بالقيام بعملية إيداع قبل السماح بالسحب.

يتم رفض طلبات المستخدم للسحب ومطالبته بإيداع المزيد من الأموال لزيادة درجة الائتمان

من الحالات الشائعة الأخرى التي يقع فيها الشخص ضحيةً لعمليات الاحتيال عبر الإنترنت تتضمن منصة Edaytask. وفيما يلي قصة تحذيرية حول كيفية استغلال الثقة والثغرات المالية في العصر الرقمي. التقت الضحية بشخص على أحد المواقع الإلكترونية وأغراه بفرصة عمل، مدعيًا أنه يعمل لدى شركة أمازون (Amazon). تم تعريف الضحية على منصة Edaytask، ثم بدأ في إكمال المهام معتقدًا أنه سيجني الكثير من المال. ومع ذلك، تم تجميد أرباحه، واضطر إلى دفع المزيد من الأموال معتقدًا أنه سيتمكن من سحب أرباحه، مما أدى إلى خسارة مالية كبيرة. توضّح هذه الحالة أهمية الوعي المالي عبر الإنترنت وتعمل بمثابة تذكير لتوخّي الحذر لدى مصادفة فرص ممتازة لدرجة تثير الشكوك على الإنترنت. كما أنّها تؤكد على ضرورة اليقظة والتسلّح بالمعرفة لحماية النفس من عمليات الاحتيال عبر الإنترنت.

وفّر المحتالون دليلًا إرشاديًا خطوة بخطوة للضحية لإكمال المهام

ممثّل خدمة العملاء المحتال ينصح الضحية بإكمال جولة أخرى من المهام ليتمكّن من سحب العمولات المكتسبة

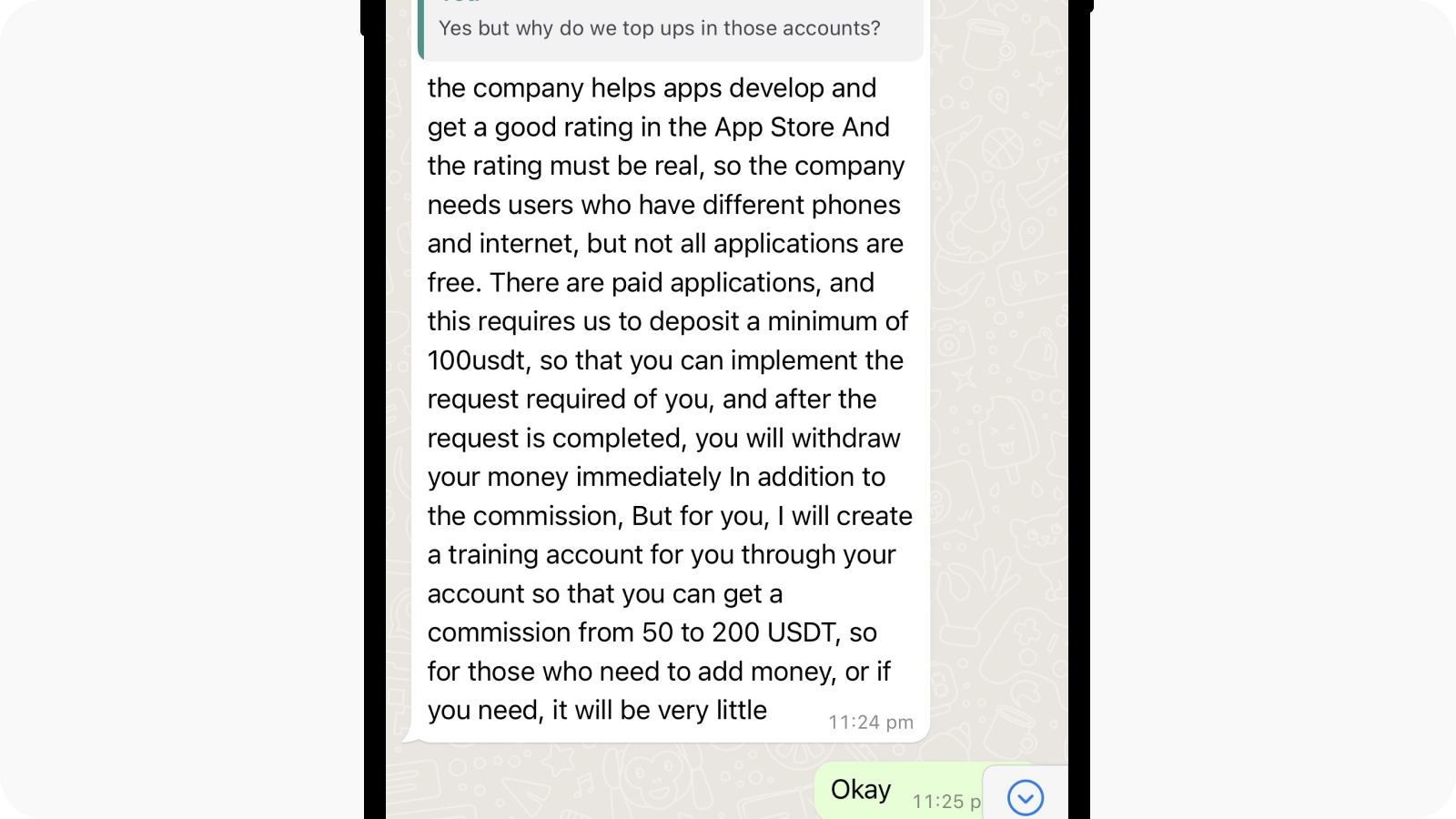

3. فرص العمل الاحتيالية

يقوم المحتالون بجذب المستخدمين تحت ستار الأرباح العالية المُحقّقة لدى إيداع مقدار صغير من الأموال وتحقيق ربح متواضع في البداية. ولكن ومع زيادة المبلغ المودع تدريجيًا، إذا قرر المستخدم عدم إجراء عمليات إيداع إضافية، فسيتم تجميد حسابه وسيُطلب منه إيداع المزيد من الأموال ليتمكّن من بدء السحب. لمزيد من التفاصيل فرص العمل الاحتيالية الشائعة، تحقق من الرابط هنا.

يُقدّم المحتالون عروضًا ترويجية جذابة لدفع المستخدم لإيداع مبلغ صغير من الأموال وتحقيق ربح جذاب

سيقدّم بعض المحتالين بعضًا من فرص العمل الوهمية السهلة والمرنة وذات الأجر الجيد والتي قد تشمل التسويق عبر الإنترنت وإدخال البيانات واختبار المنتجات وغيرها. سيطلبون عادةً دفعة مقدمة من المستخدمين، بحجة أنها «رسوم التدريب» أو «رسوم الدخول» وأنواع أخرى مماثلة من الرسوم التي يتم استخدامها لتوفير المواد أو المعدات التدريبية ذات الصلة. بمجرّد قيام المستخدمين بالدفع مُقدمًا، سيقوم المحتالون بتعيين بعض المهام البسيطة للمستخدمين، بما في ذلك نشر الإعلانات عبر الإنترنت، وملء بعض الاستبيانات، والنقر على الروابط المُقدمة لإكمال المهام، أو غيرها من الإجراءات البسيطة.

طلب المحتالون من المستخدمين إيداع مبلغ معين لإكمال المهمة البسيطة

4. عمليات انتحال الشخصية

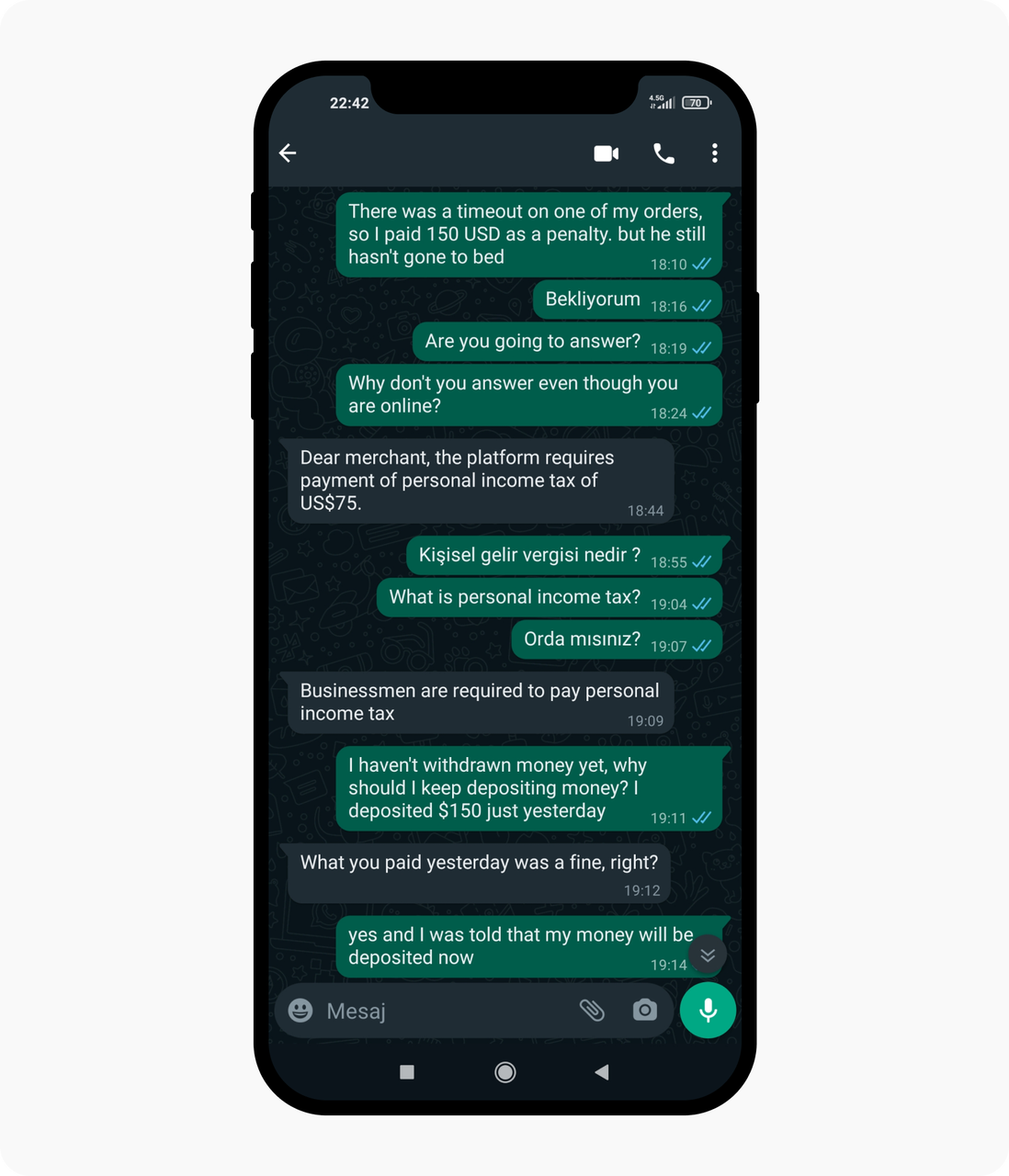

سوف يتظاهر بعض المحتالين بأنهم من مؤسسات رسمية، ويستخدمون وثائق وشعارات مزيفة للحصول على ثقة الضحايا. يُقدّم المحتالون خدمات من قبيل المساعدة الضريبية أو المشورة القانونية مقابل طلب رسوم أو تفاصيل شخصية. وفي بعض الأحيان، يستخدمون التهديدات لإخافة الناس والحصول على ما يريدون. وقد يطلبون معلومات شخصية أو تفاصيل مصرفية أو أموالًا. كن حذرًا أيضًا من عمليات الاحتيال عبر الهاتف، حيث يتظاهرون بأنّهم من الشرطة أو الموظفين الحكوميين ليخبروك بأنّك تواجه مشكلة ما وتحتاج إلى منحهم أشياء لتجنب هذه المشكلة.

يتظاهر المحتالون بأنّهم موظفون حكوميون ويطلبون من المستخدم إيداع المزيد لدفع ضريبة الدخل

كيف يمكنني تجنّب الوقوع ضحيةً للعمليات الاحتيالية؟

كن حذرًا من المكالمات أو رسائل البريد الإلكتروني أو أي رسائل واردة على وسائل التواصل الاجتماعي من أشخاص لا تعرفهم. فقد يزعموا أنهم من هيئات حكومية أو شركات أو حتى جمعيات خيرية لجمع معلوماتك الشخصية أو أموالك. لا تثق بهم أو تصدقهم بسهولة. تجنّب البحث عن المزايا السهلة، حيث يمكن استغلال ذلك من قبل المحتالين.

تحقّق دائمًا من هوية الشخص عندما يتظاهر بأنّه موظف حكومي، أو موظف في شركة، أو باحث عن عمل، أو ما إلى ذلك. يمكنك البحث على نحوٍ مستقل عن معلومات الاتصال ذات الصلة والتواصل معهم مباشرة، بدلاً من استخدام رقم الهاتف أو عنوان البريد الإلكتروني المُقدّم من قبلهم.

تجنّب مشاركة المعلومات الشخصية على نحوٍ عرضي من قبيل أرقام الضمان الاجتماعي أو تفاصيل الحساب المصرفي أو معلومات بطاقة الائتمان. قم بتقديم هذه المعلومات فقط إلى الكيانات المعتمدة أو الأفراد الموثوق بهم.

لا تثق بسهولة بالرسائل ذات المضمون الجذّاب. المعاملات الخاصّة تنطوي على مخاطر كبيرة. لا تصدق بسهولة الرسائل على المنصات الاجتماعية التي تُشجّع على استخدام الأصول الرقمية لمعاملات بطاقات شحن الرصيد الافتراضية بأسعار شراء مرتفعة أو أسعار بيع منخفضة. ابق متيقظًا لمختلف الرسائل الجذابة التي تدّعي الحصول على «عائدات عالية»

توخّى الحذر عندما يطلب منك شخص ما الدفع مُقدمًا من خلال طرق غير تقليدية، مثل التحويلات المصرفية أو بطاقات الهدايا أو العملات الرقمية. إذ سيُرسل لك بعض المحتالين تنبيهًا يفيد بأنّك قد فزت بجائزة، ولكن سيُطلب منك دفع رسوم مُقدمًا للحصول على الجائزة. قبل إجراء أي عملية دفع، تأكّد من فهمك لطبيعة المعاملة ولا تتعامل إلّا مع الكيانات الموثوقة.

تجنّب الضغط على الروابط أو تنزيل المرفقات من مصادر غير معروفة، مما قد يؤدي إلى إصابة أجهزتك بالبرامج الخبيثة الضارة.

لا تُشجّع منصتنا على إجراء المعاملات التي لا تتطلّب اتصالًا بالإنترنت بالوقت الفعلي بسبب المخاطر غير المتوقعة. يُرجى الحفاظ على مستوى معين من الحذر طوال عملية التداول لمنع خسائر الأصول المحتملة الناتجة عن المعاملات الخاصّة.

تعرّف على أساليب وسيناريوهات الاحتيال المختلفة للتعرف على اتجاهات المحتالين الرائجة وسلوكهم، حتى تتمكّن من تجنّب الوقوع ضحيةً لهم.

في حالة وجود مخاطر تتعلّق بالمعاملة أو إذا أدركت أنه تمّ خداعك، فمن الضروري إنهاء المعاملة على الفور، وتقليل خسائرك في الوقت المناسب، وحفظ سجلات الدردشة مع المحتال، والاحتفاظ بسجلات المعاملات على المنصات الاحتيالية. تواصل مع فريق دعم العملاء لدينا على الفور للحصول على المساعدة.